En este post mostraremos 3 tecnologías que, de forma asumible, pueden mejorar mucho el día a día la ciberseguridad de las empresas medianas.

La escasez de experiencia en seguridad de este tipo de empresas, a su pesar, es una característica que se cumple en la mayoría de ellas, por lo que trataremos de dar 3 tecnologías clave para reducir las probabilidades de sufrir un incidente relacionado de ciberseguridad y, en caso de que ocurriera, dotar a la empresa de la capacidad para gestionarlo.

Primera tecnología: Uso de aislamiento remoto del navegador

Los ataques basados en el navegador son un vector de amenaza principal para que los atacantes se dirijan a los usuarios, controlar esta amenaza reduce mucho la posibilidad de sufrir un incidente.

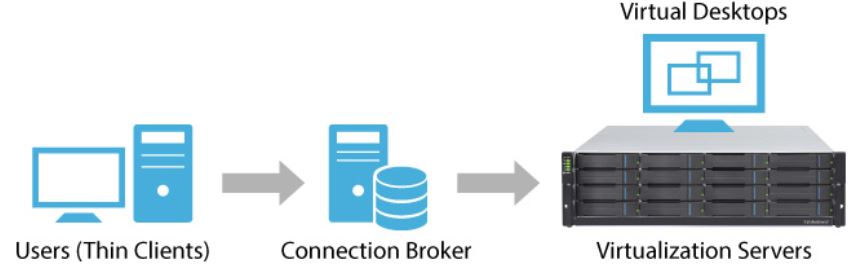

Un uso de aislamiento remoto del navegador mueve la navegación por Internet de los dispositivos de los usuarios finales a un servidor o «sandbox» en la nube. La intención es contener el daño separando la navegación por Internet sesiones desde dispositivos de usuario. El aislamiento del navegador remoto es conceptualmente como un escritorio virtual infraestructura (VDI).

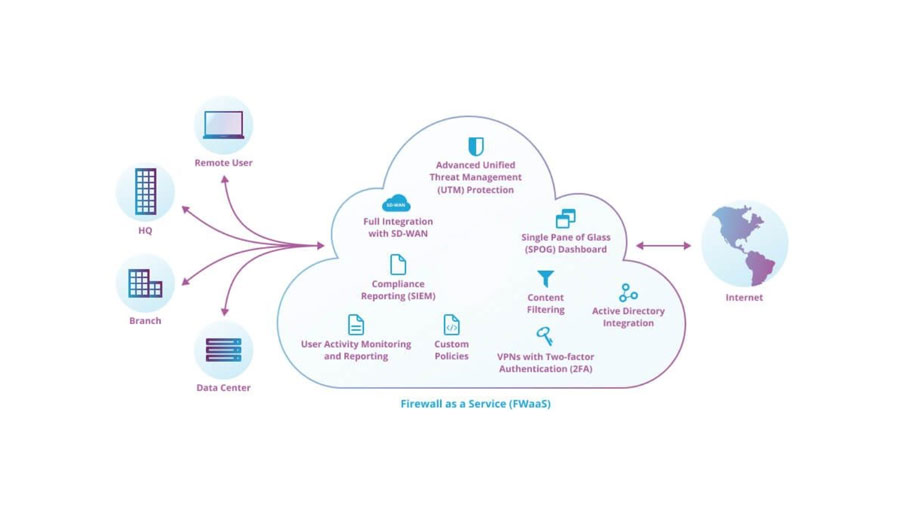

Segunda tecnología: Firewall cómo servicio (FWaaS)

El cortafuegos como servicio es un cortafuegos multifunción que se entrega como un servicio basado en la nube. Este sistema ofrece implementación más fácil, operaciones de seguridad simplificadas, mejor escalabilidad y previsibilidad de costes. También es fácil y rápido de agregar más funciones de seguridad una vez implementadas.

Tercera tecnología: Detección y Respuesta a tiempo real (MDR)

Los proveedores de detección y respuesta a tiempo real (MDR) proporcionan una revisión, detección y servicios de respuesta 24/7 para clientes que aprovechan el análisis avanzado y las amenazas inteligencia. El proveedor de MDR implementa un sensor, generalmente una sonda de red o un agente para recopilar datos de los sistemas del cliente. Luego, los datos se analizan en busca de evidencia de amenazas. Si se detecta una amenaza, se notifica al cliente y se coordina la respuesta.

Si quieres aprender todo sobre el sector de la ciberseguridad ¿A que esperas? En CODE SPACE podrás realizar el Bootcamp Ciberseguridad Red Team para convertirte en un crack.